Проверить сайт на вирусы онлайн: не дадим пройти шпионам и червям

Содержание:

Как происходит заражение: распространенные схемы

Чаще всего причиной заражения являются действия владельца ресурса или пользователей, имеющих доступ к нему. Несоблюдение простых правил безопасности упрощает заражение площадки.

Вирусы или вредоносный код попадает на сайт несколькими способами:

- Самый распространенный – перенос файлов с зараженного ПК на сервер.

- Уязвимость плагинов, модулей, CMS, хостинга, включая установку уже зараженных элементов на сайт.

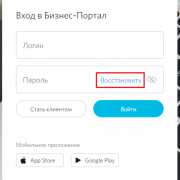

- Взлом, путем подбора комбинации доступа, использования уязвимостей или кражи вводимых данных при заполнении форм.

- Кража сохраненных паролей в FTP-клиенте. Осуществляется через вредоносное ПО для компьютера. Комбинация логин/пароль хранится в базе FTP-клиента в незашифрованном виде.

- Перехват данных при использовании общественных сетей для доступа в Интернет, а также при подключении по протоколу HTTP, вместо HTTPS. Актуальность проблемы возрастает вместе с ростом бесплатных точек Wi-Fi, пользование которыми может представлять угрозу конфиденциальности.

Не стоит забывать о самом простом способе получения доступа – подсматривание вводимой информации посторонними.

Перенос вредоносных объектов на устройства посетителей ресурса осуществляется через кэш браузера, в который загружаются большие файлы, чтобы ускорить загрузку страниц. Таким образом, вирусы сайта могут инфицировать ПК или мобильные устройства аудитории.

Функционал

VirusTotal – бесплатный независимый сервис, созданный для анализа данных и обнаружения потенциальных угрозах. Для этого у него имеется следующий набор функций.

- Проверка файлов и интернет-ссылок на вирусы и другое вредоносное ПО.

- Использование для проверки и анализа большого количества антивирусных баз.

- Информирование пользователя об обнаруженных проблемах.

- Выведение подробного отчета по проверке каждым из используемых антивирусным сервисом.

- Сообщение о том, какой рейтинг безопасности дали файлу или ссылке пользователи (не слишком надежная информация, на нее советуют ориентироваться в последнюю очередь).

Сервис не требует установки. Просто запустите VirusTotal в любом браузере, введите в окошко адрес ссылки или с помощью кнопки “Выберите файл” добавьте подозрительный с вашей точки зрения объект с вашего компьютера. За считанные секунды вы получите подробную информацию в виде таблицы. “Чистые” файлы и ссылки будут обозначены зеленым цветом, вызывающие подозрения – красным.

Достоинства и недостатки

Достоинства:

- Нет необходимости в установке.

- Анализирует сразу с помощью баз десятков антивирусов.

- Проста в использовании.

- Быстрота работы.

Недостатки:

- Не может вылечить зараженный файл – лишь информирует о проблеме.

- Имеет английский интерфейс (хотя разобраться в нем все равно очень просто).

- Имеется ограничение по размеру файла.

Чем опасны битые ссылки?

Есть две неподтвержденные теории и один солидный факт, подтверждающие серьезную угрозу со стороны битых ссылок.

Первая теория такая. Считается, что поисковые роботы Google и Яндекс не любят битые ссылки. Заприметив оные, поисковики решат, что сайт уже давно бросили или сделали так криво, что и стыдно его людям показывать. В связи с этим, позиции ресурса в Google и Яндекс заметно «просядут». Но никто еще не доказал, что это так.

Вторая теория. Якобы битые ссылки расходуют краулинговый бюджет — объем страниц, который поисковики сканируют за определенный период времени. Здесь вмешался представитель Google и сказал, что появление 404 ошибки никак не повлияет на краулинговый бюджет.

А вот что реально важно, так это отношение посетителей к сайту с битыми ссылками. На таких долго не задерживаются

Обычно 404 Not Found говорит о том, что надо бы перейти на главную страницу и воспользоваться поиском. Но всем плевать. Человек просто вернется в Google и будет искать ресурс с рабочими ссылками. Все. Вы потеряли своего посетителя.

Из-за этого вырастет доля отказов. А это не только упущенная аудитория, но и проблемы с ранжированием. Поисковик простит вам битую ссылку, но не простит визитер, который провел на сайте всего секунду и неожиданно убежал.

Как проверять безопасность сайтов: способы и инструменты

Факторы, которые в комплексе характеризуют сайт как надежный:

Если хотя бы один из этих пунктов вызывает сомнения, стоит проверить ресурс на предмет угроз.

Онлайн-проверка сайта

Для быстрой проверки безопасности ресурса или URL-адреса можно использовать безопасный просмотр Google. Для этого нужно скопировать нужный URL и вставить его в поле поиска, а затем кликнуть Enter. Google Safe Browsing за несколько секунд сообщит о репутации URL.

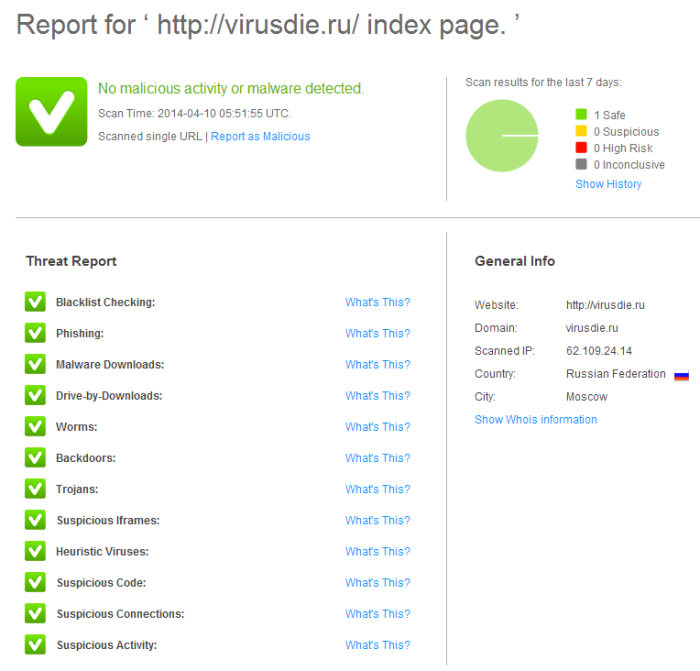

Также для онлайн-проверки надежности сайта можно использовать различные сканеры, утилиты и антивирусы. Например, онлайн-сканеры Sucuri, Web Inspector от компании Comodo (уведомит пользователя о симптомах заражения сайта), Ai-bolit, VirusTotal, Virusdie и другие. Эти инструменты позволяют обнаружить различные вредоносные программы и другие угрозы. Чтобы исключить вероятность ошибочного определения сайта как безопасного, рекомендуется пользоваться несколькими сервисами. К примеру, если ресурс попал «под прицел» нового вируса, то на момент сканирования не все службы могут успеть занести сайт в свою базу.

Какой бы инструмент вы ни выбрали для проверки надежности сайта, рекомендуется добавить нужную страницу в закладки, чтобы не искать ее вручную, поскольку это увеличивает вероятность столкнуться с фишингом.

Браузерные средства

Современные веб-браузеры имеют встроенный функционал для проверки сайтов на предмет опасности. Они блокируют всплывающие окна, блокируют сомнительное Flash-содержимое, отправляют запросы «не отслеживать», останавливают опасные загрузки и контролируют возможность получения доступа к микрофону, камере на устройстве пользователя.

Что должен «уметь» антивирус

Признаки надежного антивируса:

- регулярное обновление вирусных баз;

- способность отслеживать реальные действия программ, наличие эмулятора;

- способность определять опасные действия программного обеспечения;

- отсутствие ложных реакций;

- способность противостоять вирусам (вредоносное ПО в первую очередь атакует антивирус).

Визуальная проверка безопасности сайта

Дважды проверяйте URL-адреса

Начнем с самого простого совета. Теперь проверить достоверность URL-адреса совсем не сложно. Первая уловка организаторов фишинговых атак — сделать адрес как можно более похожим на оригинальный (мало кто с первого раза может заметить небольшую небольшую ошибку в адресе). На первый взгляд URL-адрес может выглядеть как подлинный, но более тщательная проверка может показать, что он содержит цифру 1 вместо буквы l или домен .ru заменили на .com.

Проверка наличия протокола https

Буквы http, которые мы можем увидеть в начале адреса обозначают протокол передачи данных, при котором их намного легче перехватить, чем при защищенном https.

Действительно,“S” в аббревиатуре https означает “secure”, то есть «защищенный». Иными словами, если веб-сайт работает с протоколом https, то канал передачи данных между браузером и сервером, на котором размещается веб-сайт, надежно зашифрован. Если, вы не уверены, что сайт или ссылка защищены протоколом https, будьте внимательны и не вводите никакие персональные данные.

Однако защищенное подключение по себе еще не является гарантией того, что перед вами благонадежный интернет-ресурс, а не мошеннический сайт, владелец которого только и ждет того, что вы оставите на нем свои персональные данные.

Киберпреступники делают все возможное, чтобы выдать свои сайты за подлинные, и хотя сайты https являются более безопасными, они все равно могут принадлежать мошенникам за счет использования поддельных сертификатов.

Сервисы проверки сайтов на вирусы без установки программного обеспечения

Самыми простыми в создании и наименее эффективными являются сервисы, сканирующие сгенерированные коды страниц сайта. Такие сервисы позволяют проверить сайт антивирусом поверхностно — пробежавшись по доступным HTML страницам веб-сайтов JS скриптам (JavaScript) выявить наличие вредоносных кодов. Использование таких сервисов не требует от владельца никаких знаний и навыков.

Все что нужно — просто вписать в необходимое поле на странице сервиса адрес и нажать кнопку «Проверить».

Сервис начнет обход доступных страниц ресурса указанной страницы, перемещаясь между страницами сайта по найденным на них ссылкам и проверяя HTML-код на наличие подозрительных фрагментов. Также, такие сервисы обычно сканируют и файлы подключенных на страницах .JS скриптов, поскольку они, также как и HTML, доступны в явном виде. В дополнении к своему базовому функционалу подобные онлайн-сканеры проверяют наличие указанного URL в черных списках поисковых систем и браузеров. Вы можете самостоятельно проверить, заносился ли ваш сайт в черный список ресурсов, например, здесь:

Проверка Гугл (Google Safebrowsing):http://www.google.com/safebrowsing/diagnostic?site=http://websitename.com

Проверка Яндекс (Yandex Safebrowsing):http://yandex.ru/infected?url=websitename.comВ обоих случаях вам необходимо вместо адреса websitename.com подставить адрес вашего сайта.

После завершения сканирования такой сканер выдаст результат, содержащий список найденных угроз и пораженных ими файлов сайта. Однако, вылечить таким сервисом свой сайт невозможно (возможно лишь проверить сайт на вирусы, т.е. на их наличие или отсутствие), поскольку доступа к вашему ресурсу у него нет. Кроме того, основной проблемой является недоступность PHP файлов для сканера. PHP файлы недоступны для пользователей, однако, в большинстве случаев именно эти файлы содержат вредоносные коды. Также, но достаточно редко, вредоносные коды могут содержаться даже в базе данных ресурса, а их обнаружение и удаление требует доступа к СУБД.

Онлайн-сервисы для проверки файлов на вирусы

Антивирус является софтом обязательным на Windows-компьютере обывателя. Однако у этого типа софта есть масса недостатков: он может подгружать ресурсы слабого устройства, допускать ложные срабатывания, при этом в идеале он не является панацеей. Даже при условии постоянного обновления антивирусных баз. Надёжно обезопаситься от интернет-угроз поможет периодическое резервирование данных в облако или на съёмный носитель, резервирование системных и программных настроек, а также умение оперативно переустанавливать Windows. Ну и как же без личной гигиены? Если не посещать сомнительные сайты, не вестись на спам-рассылку, не тянуть из Интернета сомнительные файлы, нужен ли тогда антивирус в принципе? Продвинутые пользователи (и только таковые) пусть сами для себя решат это. В случае отказа от антивируса разобраться с единичными случаями проверки подозрительных файлов помогут специальные онлайн-сервисы.

***

Онлайн-сервисы для проверки файлов на вирусы – это либо ресурсы от создателей антивирусных продуктов, либо отдельно созданные веб-проекты с привлечением технологий нескольких антивирусных продуктов. Принцип работы таких сервисов прост: загружаем через форму сайта на сервер подозрительный файл, получаем по нему вердикт – заражён он или нет. Если сайт работает с базами нескольких антивирусов, вердикт получаем от каждого из них. Некоторые из таких сервисов могут ещё предусматривать возможность проверки сайтов в Интернете на предмет их репутации – не фишинговые ли они. Рассмотрим пятёрку таких онлайн-сервисов, всеми ими можно пользоваться бесплатно.

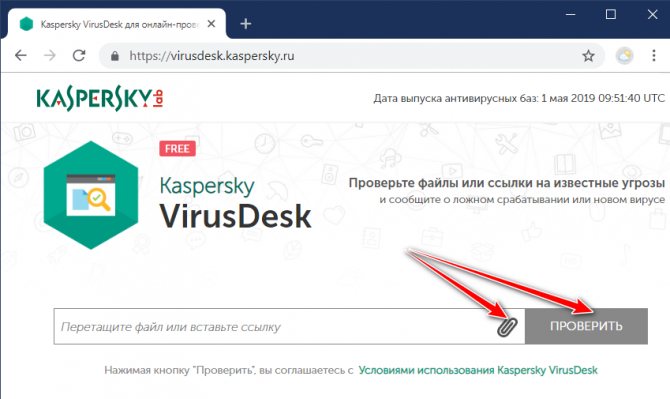

Kaspersky VirusDesk

Сервис Kaspersky VirusDesk – это ресурс от Лаборатории Касперского, и он, соответственно, базируется на её антивирусных базах. Здесь можем проверять на предмет вредоносности файлы весом до 50 Мб. Заходим на сайт, загружаем файл, жмём кнопку «Проверить».

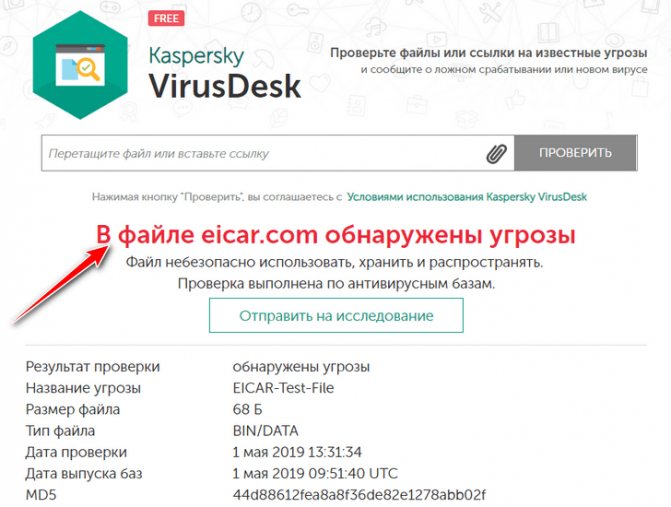

И получаем результат.

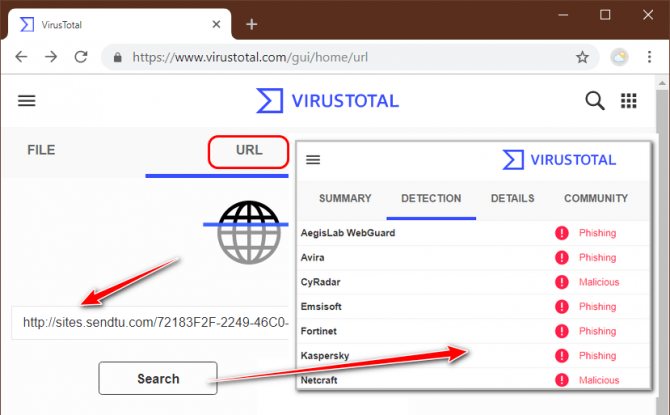

Сервис Kaspersky VirusDesk позволяет проверять URL-адреса – не ведут ли они на фишинговые сайты. Просто вставляем ссылку в то же поле, куда и добавляются файлы с компьютера. И вот он – вердикт.

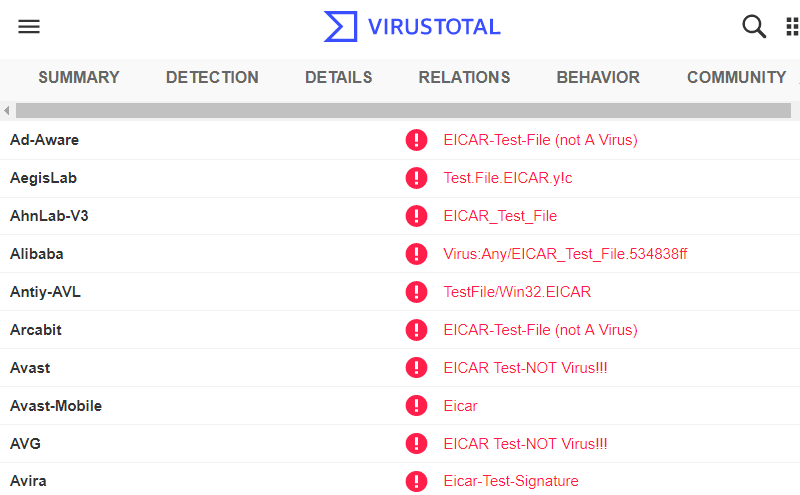

VirusTotal

VirusTotal – самый известный онлайн-сервис для проверки файлов на вирусы от компании Google. Сервис использует более 70-ти антивирусных баз, из наиболее известных – Лаборатория Касперского, BitDefender, AVG, Panda Security, Avira, Eset, Doctor Web. Официально установленный предел загружаемого файла по весу – 128 Мб. Но при недавнем тестировании сервиса он свободно принял файл с весом немного больше установленного лимита.

Заходим на сайт VirusTotal, на главной вкладке «File» загружаем на сервер файл.

Получаем по нему сведённую таблицу с вердиктом от каждого антивирусного движка.

VirusTotal предлагает проверку ссылок на предмет их принадлежности к фишинговым сайтам. Вставляем ссылку в поле во второй вкладке сервиса «URL» и жмём «Search». Получаем результат.

VirusTotal также позволяет осуществлять проверку по IP, доменам и хеш-кодам файлов.

Более того, этот сервис интегрирован в некоторые Windows-программы. Так, например, при работе с продвинутой альтернативой штатному диспетчеру задач Windows – программой AnVir Task Manager – прямо в её окне можем загружать файлы для проверки на VirusTotal.

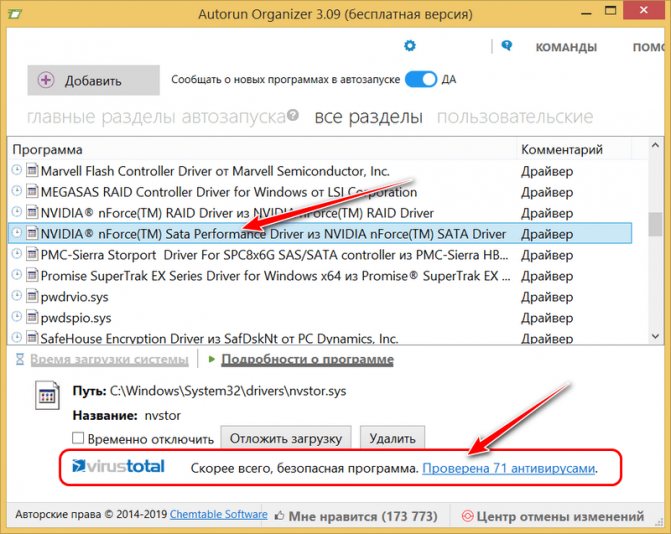

А программа для работы с автозагрузкой Windows – Autorun Organizer – с помощью VirusTotal позволяет проверять ПО, назначенное на автозапуск вместе с операционной системой.

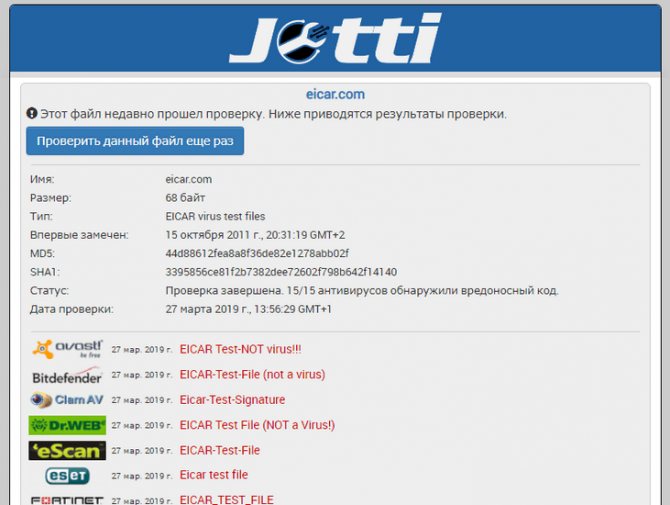

Jotti’s malware scan

Сервис Jotti’s malware scan предназначен только для проверки файлов, работает с 15-ю антивирусными движками, в числе которых – Avast, Doctor Web, Eset, BitDefender. Ограничение по весу одного загружаемого файла – 250 Мб.

Для загрузки файла на сайт сервиса жмём кнопку «Обзор».

По итогу получаем результат по каждому антивирусному продукту.

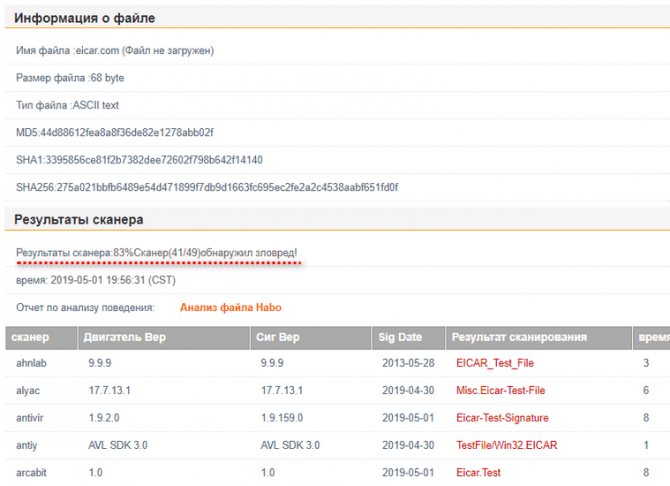

VirScan.org

Сервис VirScan.org предлагает онлайн-проверку на предмет наличия угроз только файлов. Сотрудничает с 45-ю антивирусными движками, в числе которых – Лаборатория Касперского, Avira, Eset, Doctor Web, Panda Security, Nano Antivirus. Лимит по весу – 20 Мб.

Загружаем файл на сервер с помощью кнопки «Choose file», жмём «Scan».

В итоге получаем результаты по каждому антивирусному продукту.

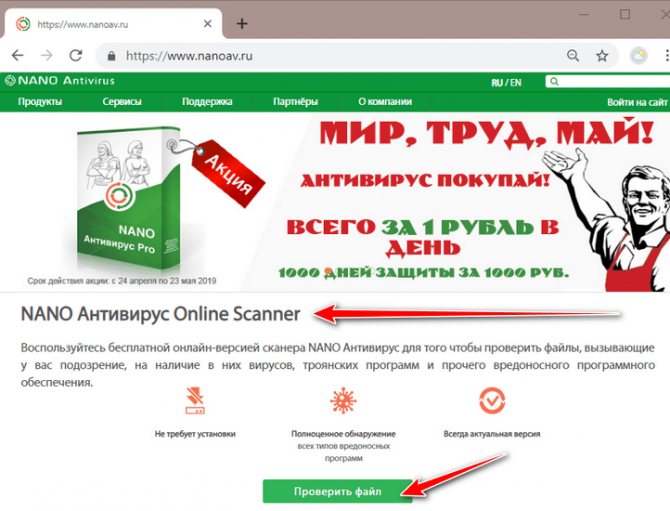

Nano Antivirus

Nano Antivirus – решение для сторонников продукции отечественного производителя. Это платный антивирус от российских программистов с бесплатным онлайн-сканером для отдельных файлов на официальном сайте. Сервис использует только антивирусные базы Nano Antivirus. Ограничение по весу файла – 20 Мб.

На страничке онлайн-сервиса кнопкой «Выбрать» добавляем файл на сервер. Жмём «Сканировать».

Получаем результат.

Метки: Безопасность

Когда нужно проводить проверку ресурса на вирусы

Активность вредоносного объекта не всегда совпадает с моментом его появления в файлах. Это необходимо злоумышленникам для предотвращения отката ресурса до чистой версии. Инфицированная площадка может долгое время работать в штатном режиме, что усложняет лечение и способствует распространению вируса

Все это говорит о важности регулярных проверок. Рекомендуемый интервал зависит от размеров ресурса и его посещаемости: от еженедельного до ежемесячного сканирования. Вебмастера советуют проверять сайт на вирусы перед созданием резервной копии

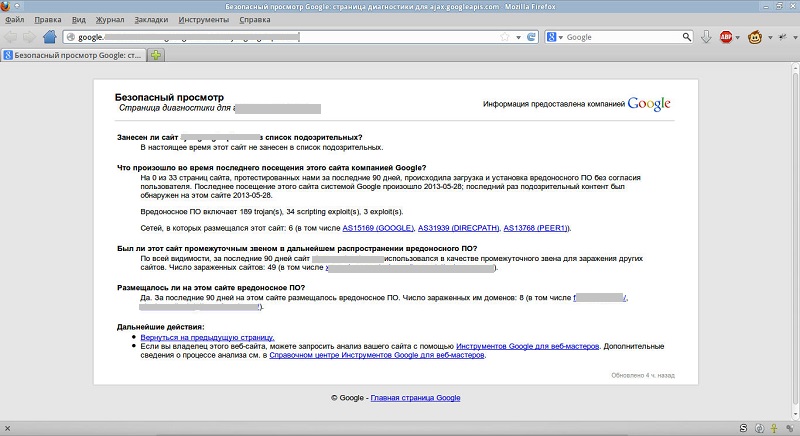

Безопасный просмотр сайта в Google демонстрирует подозрительную активность ресурса

Безопасный просмотр сайта в Google демонстрирует подозрительную активность ресурса

В каких ситуациях нужна внеплановая проверка:

Снижение количества переходов из поисковой выдачи, что может быть вызвано попаданием площадки в черный список поисковиков. Проверить безопасность можно в панели Вебмастера от Яндекс или Google. Для проверки безопасности ресурса в Гугл можно ввести в адресную строку следующее: http://www.google.com/safebrowsing/diagnostic?site=(доменное имя)&hl=ru.

Снижение посещаемости: при переходе на площадку с вредоносным содержимым браузер выдает окно с сообщением об угрозе безопасности. Мало кто из пользователей продолжит сеанс.

Падение всех ключевых показателей: посещаемость, средняя продолжительность нахождения на сайте, количество дочитываний, процент отказов. Вероятнее всего на каком-то этапе происходит перенаправление на другую площадку, появляется реклама с нежелательным содержимым или у посетителя возникает подозрение на угрозу безопасности.

Снижение доходности. Речь идет как о продажах, так и о монетизации

Вирус может подменять рекламу владельца проекта собственной, а также изменять реквизиты получения оплаты.

Жалобы пользователей. Особое внимание стоит уделить вопросам оплаты, ведь даже единичная жалоба может говорить об инфицировании площадки.

Нарушение функциональности. Работа ресурса под угрозой: сбои могут быть незначительными вроде перемешивания ссылок переходов или наоборот – масштабными, вплоть до прекращения отображения страниц. Вместо перехода по сайту могут осуществляться переходы на другие ресурсы, появляется окно с рекламой и прочее.

Изменение интерфейса с появлением новых блоков и элементов.

Рассылка спама и вредоносного ПО от имени владельца проекта.

Возрастание нагрузки на сервер без явных причин: рекламы, выхода в ТОП по запросам, акций

Загруженность сервера может возрастать постепенно или же иметь пики активности.

Заражение других площадок на сервере.

Блокирование аккаунта на хостинге.

Наличие одного или более признаков заражения означает необходимость в скорейшем выполнении лечения.

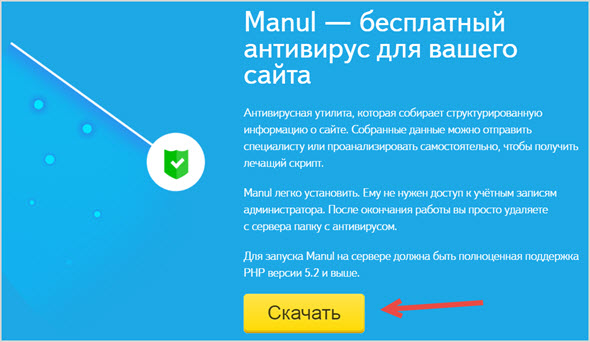

Manul — бесплатный антивирус для сайта

Так как я продуктам Яндекса больше всего доверяю то было решено начать с его разработки под названием Manul.

Это специальная утилита, которую на до скачать и установить в корень сайта, затем запустить сканирование, и она покажет какие фалы заражены, и где именно сидит сомнительный код.

Далее вы можете передать полученный отчет специалистам или с помощью Анализатора отправить опасные файлы на карантин либо их удалить.

Первым делом переходим по адресу yandex.ru/manu и скачиваем утилиту себе на компьютер.

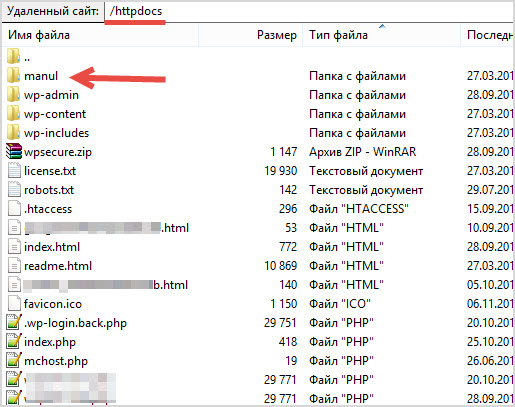

Далее загружаем Манул в корень сайта и там его распаковываем.

Так как у меня корневая папка в Макхосте начинается с /httpdocs поэтому закидываю антивирусник туда.

Теперь нам надо запустить закаченный на сайт антивирус от Яндекса.

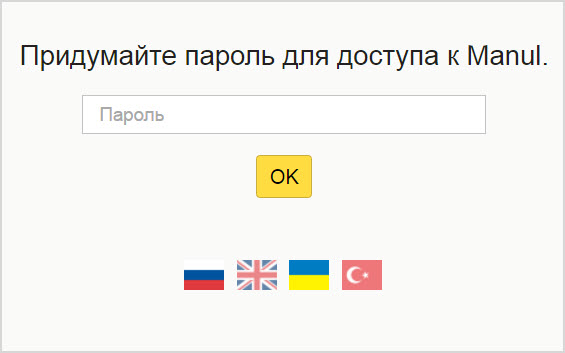

Для этого в адресной строке браузера вводите ваш_сайт/manul/index.php и придумываете пароль для доступа к Manul.

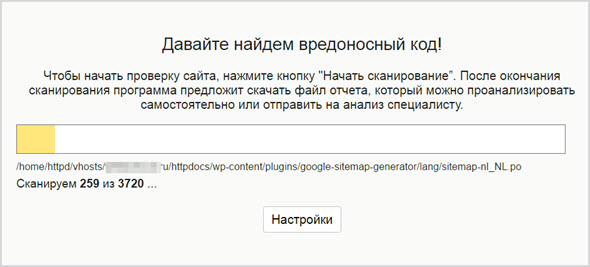

На следующем этапе жмем кнопку «Начать сканирование» и ждем пока не будут проверены все файлы сайта.

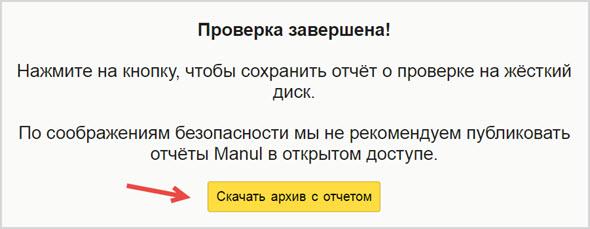

Когда проверка файлов закончится надо будет скачать отчет, который в будущем можно показать специалисту.

Ну а если специалиста нет, тогда можно проверить этот файл в Анализаторе Яндекса.

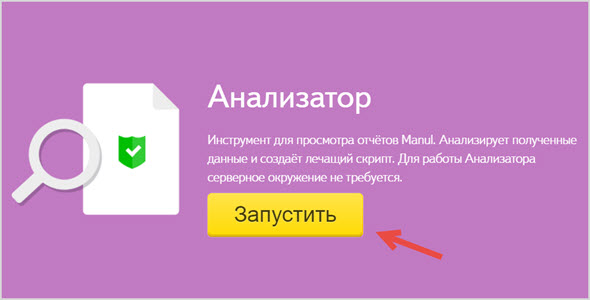

На той странице где был скачен Манул, перейдите во вкладку Анализатор и жмите «Запустить».

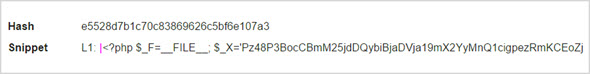

Затем загружаем полученный ранее файл о проверке сайта из Манула и анализируем полученные данные.

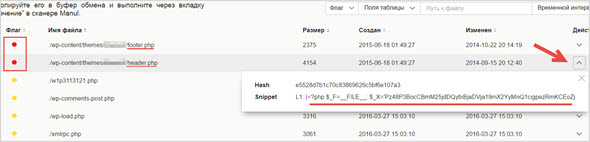

Все вредоносные файлы будут помечены красным значком, а подозрительные желтым.

В моем примере утилита без проблем определила два вредоносных файла из трех (если сравнивать с отчетом из Макхоста), а третий посчитала только подозрительным.

Но меня больше всего интересовал сам Троян, то есть как выглядит вредоносный код, чтобы я его смог найти и удалить.

Для этого разворачиваем скрытый список напротив каждого файла и видим начало опасного кода.

Последним шагом остается только скачать файл и вручную удалить опасный участок кода.

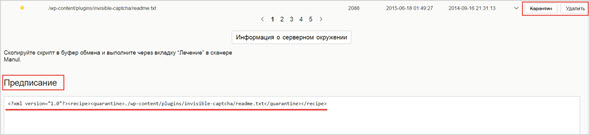

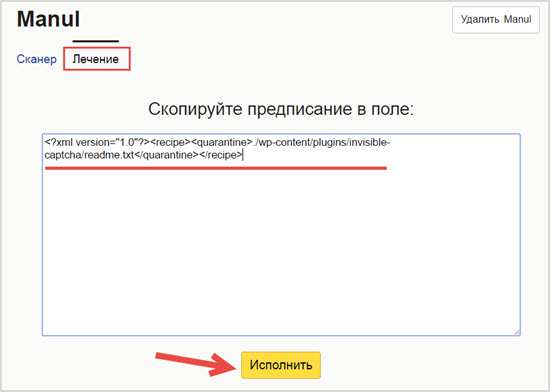

Также Анализатор по средствам Манула позволяет отправить зараженный файл в карантин или его напрочь удалить.

Для этого нажмите на требуемое действие «Карантин» или «Удалить», в окне «Предписание» скопируйте полученную команду и выполните ее в Мануле в разделе «Лечение».

После завершения всех процедур по лечению сайта от вирусов можно удалить папку Manul с хостинга сайта.

Лучшие сканеры для проверки безопасности сайта

Эти инструменты сканируют сайт и показывают левый код, чужие ссылки, подозрительные переадресации. А также тестируют базу данных WordPress, учетные записи пользователей, настройки WordPress и плагины.

В общем, давайте смотреть сервисы.

SiteCheck — это онлайн-инструмент от Sucuri, лучшего брандмауэра WordPress. Он делает тщательную проверку сайта: ищет плохой код, спам и другие нарушения.

IsItWP Security Scanner сканирует сайт и выявляет вредоносные программы и прочие уязвимости.

А также прогоняет сайт через Google Safe Browsing для проверки чистоты вашего домена.

Google Safe Browsing позволяет вам увидеть, является ли URL-адрес опасным. Google отслеживает миллиарды URL-адресов и, если он подозревает, что сайт распространяет вредоносное ПО, отмечает его как небезопасный для посещения ресурс.

Если вы работаете с Google Search Console, вас предупредят, когда ваш сайт будет помечен как небезопасный. А дальше вам дадут подробные инструкции о том, как удалить предупреждение.

Еще один инструмент для проверки безопасности сайта — WPScans. С помощью него вы сможете отследить все уязвимости, подозрительный код. Он покажет версию WordPress, установленные на сайт плагины и файл robots.txt.

Результаты выводятся списком и с объяснениями всех элементов.

WordPress Security Scan сканирует версию WordPress, установленные плагины и тему, имена пользователей и пр. А также делает проверку на внесение сайта в blacklist через Google Safe Browsing.

Этот сервис дает большой отчет и кратко объясняет каждый пункт.

Wprecon — еще один базовый инструмент сканирования уязвимостей сайта. Он проверяет версию WordPress, индексирование каталогов, исходящие ссылки, iframes и JavaScripts. Результат выводится в форме отчета и с подробными разъяснениями.

Quttera — удобный инструмент, который делает подробное тестирование сайта на наличие левых файлов, кода, фреймов, редиректов и ссылок. И, конечно, прогоняет сайт через Google Safe Browsing, Malware Domain List, PhishTank и пр.

Вы получаете большой отчет, информация в котором поделена на разделы.

Web Inspector — это онлайн-сканер для проверки безопасности сайта WordPress. Он сканирует сайт через Google Safe Browsing и Comodo, а потом проверяет, есть ли вредоносный код, бэкдоры, вирусы, подозрительные скрипты и файлы.

WordPress Vulnerability Scanner проверяет версию WordPress, установленные плагины и тему, а также указывает, есть ли на сайте плагины, которые известны благодаря наличию вредоносного кода.

Сервис предлагает и другие полезные инструменты для тех, кто занимается разработкой сайтов на профессиональном уровне.

Стандартная схема, которую используют хакеры и вредоносные ПО — редирект ваших незарегистрированных пользователей на спам-сайт.

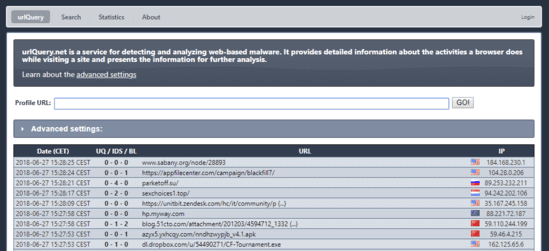

urlquery URL-сканер сканирует ваш адрес и определяет, есть ли редирект или нет.

VirusTotal — еще один способ быстрой проверки URL-адреса сайта. Он проверяет адрес через десятки баз данных вредоносных программ и предоставляет полный отчет.

Он также укажет, есть ли перенаправления или подозрительный код в хедере вашего сайта.

Norton Safe Web — заключительный сервис нашего списка. Он использует современные технологии Symantec и ищет распространенные вредоносные программы, фишинг и спам.

Если ваш сайт небезопасен, он отобразит обнаруженные ошибки.

Я надеюсь, статья была для вас полезной.

Выбирайте сервис и проверяйте ваш сайт:)

Вам может понравиться:

Плагины тоже нужно проверять! Чек-лист для проверки безопасности плагинов.

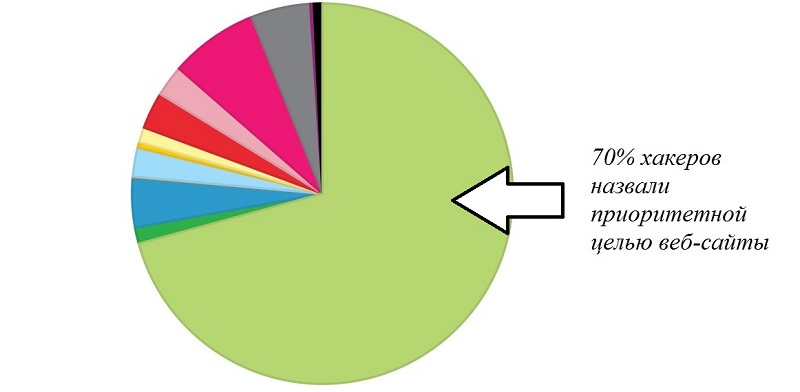

Какие цели преследуют кибер-преступники

Если в фильмах хакеров чаще изображают как борцов за свободу, то в реальности ситуация противоположная: главная задача взломщика максимально долго удерживать площадку под контролем. Статистика исследований компании Securi, основанная на ответах вебмастеров, демонстрирует, что треть владельцев инфицированных сайтов даже не догадывается об этом. Около 60% вебмастеров не смогли самостоятельно устранить проблему, а в половине случаев продвижение площадки не было остановлено, что подвергает риску пользователей. Отчет портала HackerOne указывает, что сферой интереса 70% хакеров-участников являются веб-сайты.

Мотивация хакеров по данным HackerOne:

- заработок – 13,1%;

- взлом как вызов – 14%;

- изучение действующих технологий – 14,7%;

- развлечение – 14%;

- продвижение по карьере – 12,2%.

Получение прибыли среди зарегистрированных участников находится не на первом месте, но владельцы площадок часто сталкиваются именно с такими взломщиками. Еще один примечательный факт, о котором говорится в отчете Hackerone: только 30,6% опрошенных предпочитают работать в одиночку. Командный подход расширяет возможности хакеров.

Взлом сайтов – приоритетное направление средипрограммистов и хакеров

Взлом сайтов – приоритетное направление средипрограммистов и хакеров

Каким образом взлом приносит деньги:

- Доступ к файловой системе ресурса с последующей заменой файлов на собственные (вирусы, редиректы, реклама и так далее).

- Устранение конкурентов. Самостоятельно или на заказ.

- Использование почтового сервера для спама и распространения вредоносного ПО.

- Методы черного SEO. Продвижение собственной площадки за счет размещения на взломанном сайте ссылок или контента. Подключение инфицированного проекта к сети дорвеев.

- Заражение ПК и мобильных устройств посетителей.

- Инфицирование других площадок на одном сервере.

- Кража личной информации пользователей: логины/пароли, номера карт, доступ к электронным кошелькам и тому подобное.

- Выполнение DDoS-атак и других незаконных действий.

Существует множество альтернативных способов использования инфицированного ресурса, которые зависят от целей и навыков взломщика.